Comparación de protocolos VPN: PPTP vs SSTP vs OpenVPN vs L2TP vs IKEv2

El primer deber de una VPN es proteger su privacidad, por lo que el cifrado es sin duda el aspecto más importante de cualquier servicio VPN. Y el cifrado VPN se basa en protocolos.

En pocas palabras, el grado de protección de su tráfico depende en gran medida del protocolo VPN que esté utilizando. Actualmente, se pueden encontrar cinco protocolos populares en la mayoría de los servicios VPN comerciales: PPTP, SSTP, OpenVPN, L2TP/IPsec e IKEv2.

Entonces, ¿cómo elige el mejor protocolo VPN para sus necesidades? La respuesta parece bastante simple: necesitas compararlos. Sin embargo, esta comparación puede ser un poco difícil si no tienes mucha experiencia técnica.

Nos encantaría ayudarlo: a continuación, encontrará una descripción detallada de cada uno de los protocolos VPN ampliamente utilizados. Nuestro objetivo es brindarle los beneficios y los inconvenientes, así como consejos sobre cuándo usar o evitar un protocolo en particular, de una manera que sea fácilmente comprensible.

Tenga en cuenta, sin embargo, que el cifrado VPN es un tema extremadamente complejo. Ningún artículo puede servir como un «curso intensivo» sobre este tema, y se requiere cierto grado de comprensión técnica. Si está dando sus primeros pasos en el mundo de la tecnología VPN, lo invitamos a comenzar con nuestra guía para principiantes antes de continuar con este artículo.

Comparación de protocolos VPN: Respuesta rápida

Si simplemente desea usar el protocolo VPN recomendado por expertos de la industria y proveedores de VPN, aquí tiene un resumen muy rápido para usted:

- Use OpenVPN cuando esté disponible.

- Mantente lo más lejos posible de PPTP.

- Evite el SSTP si es posible.

- L2TP es una buena opción si se implementa correctamente, pero no se recomienda.

- Las iteraciones de código abierto de IKEv2 son una alternativa decente a OpenVPN.

OpenVPN se considera actualmente el protocolo VPN más seguro – como tal, se ha convertido en el estándar de la industria. Los proveedores de VPN premium ofrecen soporte completo para OpenVPN con clientes nativos y funciones valiosas, así como soporte para otros protocolos VPN populares. Hemos reunido los mejores servicios VPN compatibles con OpenVPN en el siguiente gráfico:

Y ahora, ofrecemos nuestra comparación detallada de protocolos VPN, con un breve resumen y un análisis exhaustivo de cada protocolo.

Comparación de protocolos VPN: Lo básico

¿Qué diferencia a un protocolo VPN del resto? En resumen, es seguridad. En este caso, la seguridad tiene dos significados diferentes pero igualmente importantes.

En primer lugar, están los pasos que implementa un protocolo para proteger su tráfico: fuerza de cifrado, cifrados, autenticación hash y más. Luego, está la resistencia del protocolo al agrietamiento. Esto depende tanto de las características del protocolo como de factores externos, como dónde se creó y si ha sido comprometido por la NSA de los Estados Unidos.

Cada uno de los cinco protocolos en esta comparación tiene sus ventajas y defectos, pero para la seguridad general, hay claros favoritos. Echemos un vistazo más profundo.

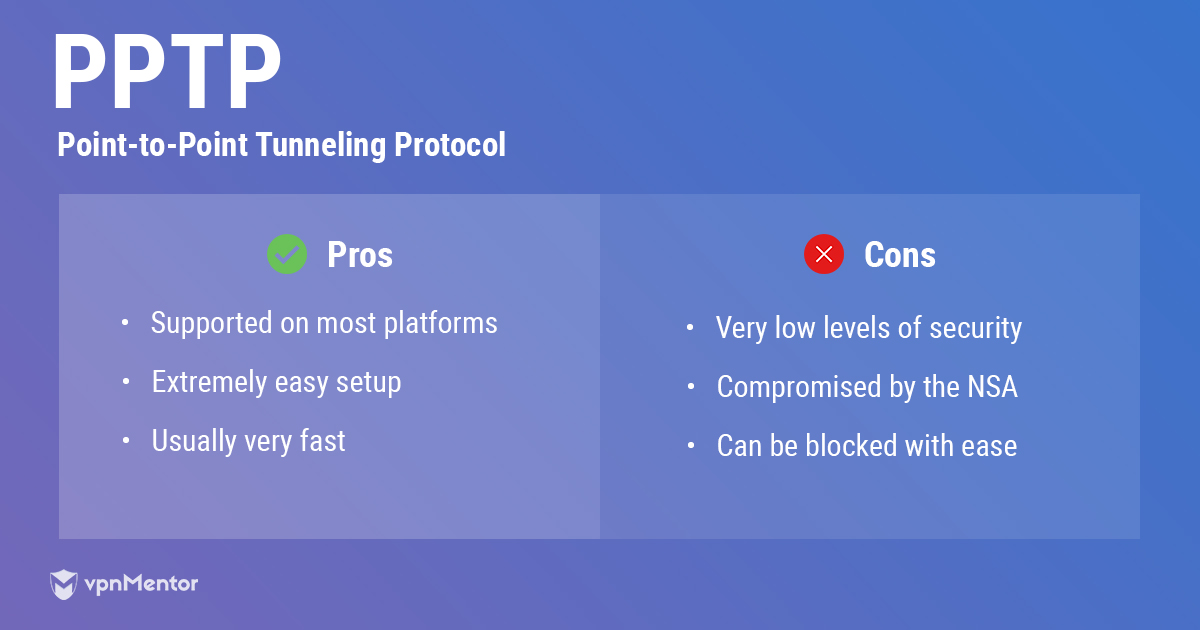

PPTP

En una frase: El veterano protocolo VPN – estándar corporativo, disponible en prácticamente cualquier dispositivo, pero tiene muchos problemas

El protocolo PPTP es rápido y fácil de usar, pero su seguridad no está garantizada

PPTP en detalle

El protocolo de túnel punto a punto ha existido desde 1999, lo que lo convierte en el primer protocolo protocolo VPN real para estar disponible para el público.

Hoy en día, PPTP sigue siendo ampliamente utilizado en VPN corporativas. Una gran razón para esto es el hecho de que viene incorporado en casi cualquier plataforma. Esto también hace que sea muy fácil de configurar, ya que no requiere ningún software adicional.

PPTP fue creado por un consorcio liderado por Microsoft. Utiliza cifrado Punto a punto (MPPE) de Microsoft, junto con la autenticación MS-CHAP v2. Si bien en estos días rara vez encontrará nada que no sea cifrado de 128 bits con este protocolo, todavía sufre de riesgos de seguridad alarmantes.

En el pasado, se demostró que PPTP se podía descifrar en solo dos días, un problema que desde entonces ha sido parcheado por Microsoft. Pero incluso el propio Microsoft recomienda usar SSTP o L2TP / IPsec, lo que dice suficiente sobre lo confiable que es PPTP hoy en día.

Hay otros problemas evidentes con este protocolo. El más grande, con mucho, es la NSA; por ahora, no hay duda de que la agencia puede descifrar datos cifrados a través de PPTP, y lo ha estado haciendo desde mucho antes de que tales problemas fueran de conocimiento común. En resumen, PPTP no es un desafío para la NSA, y difícilmente evitará que alguien rompa el código y recopile sus datos.

La velocidad puede considerarse la única ventaja de PPTP, pero incluso eso es discutible. Si bien el protocolo no requiere demasiada potencia de procesamiento (lo que significa que su velocidad no se ve muy afectada), hay un gran inconveniente: PPTP se puede bloquear fácilmente. No puede funcionar sin el puerto 1723 y el protocolo de Encapsulación de Enrutamiento General (GRE), y este último puede simplemente cortafuegos para evitar cualquier conexión PPTP.

Además, PPTP puede ser muy ineficaz si su conexión sufre de pérdida de paquetes. En tales situaciones, el protocolo intenta numerosas retransmisiones. Dado que PPTP hace túneles TCP (Protocolo de Control de Transmisión) a través de TCP, estos intentos de retransmisión ocurren en ambos niveles y a menudo resultan en una desaceleración masiva. La única solución es restablecer su conexión, lo que es frustrante y requiere mucho tiempo.

En general, PPTP es un protocolo VPN anticuado y horriblemente inseguro para los estándares actuales. Es ampliamente considerado como obsoleto, y sus defectos superan en gran medida sus beneficios.

Resumen: Evite el PPTP a toda costa si se preocupa por su privacidad. Dicho esto, puede ser útil para desbloquear contenido, siempre que el protocolo en sí no esté bloqueado.

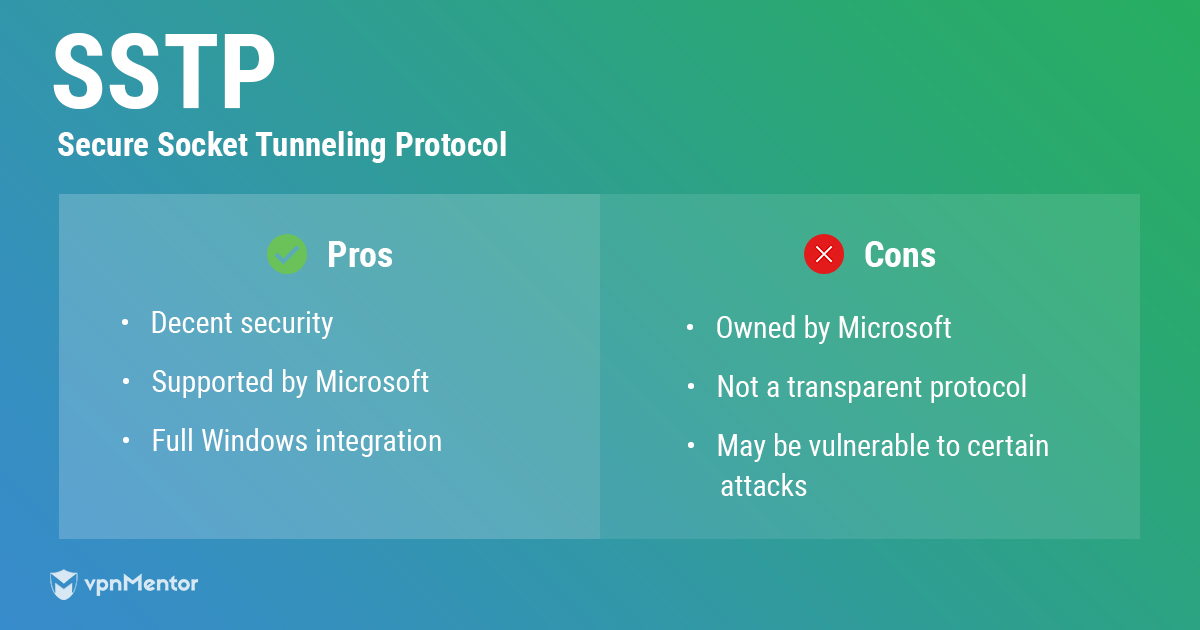

SSTP

En una oración: Un protocolo estable que funciona muy bien con Windows, pero hay que confiar demasiado en las personas detrás de él

El protocolo SSTP tiene una seguridad decente y se integra perfectamente con Windows. Sin embargo, no proporciona a sus usuarios suficiente transparencia

SSTP en detalle

Si PPTP fue el primer intento de Microsoft de crear un protocolo VPN seguro y confiable, entonces SSTP es la versión más nueva y mejor.

Visto por primera vez en Windows Vista SP1, el protocolo de túnel de sockets seguros utiliza SSL 3.0 y proporciona niveles de seguridad mucho más altos que PPTP. A lo largo de los años, este protocolo VPN ha llegado a Linux, SEIL, RouterOS e incluso al Mac OS X de Apple, sin embargo, todavía se centra principalmente en Windows.

Esto no debería ser una sorpresa, ya que SSTP es un estándar de cifrado propietario propiedad de Microsoft. ¿Eso es bueno o malo? Bueno, eso depende de tu opinión del gigante tecnológico.

Estos son los hechos: SSTP está completamente integrado en Windows, lo que hace que sea increíblemente fácil de configurar. También es compatible con Microsoft, por lo que es uno de los protocolos más confiables para ejecutar si tiene una máquina Windows. Además, SSTP funciona bastante bien con firewalls, y al igual que con OpenVPN (ver más abajo), puede usar el puerto TCP 443 si está luchando con una censura extensa.

En el lado negativo, SSTP es tan seguro como su confianza en Microsoft. Dado que el código no está disponible para el público, nadie más que el propietario conoce los detalles detrás de este protocolo. Y dados los tratos pasados de Microsoft con la NSA, así como los rumores serios sobre puertas traseras existentes en el sistema operativo Windows, hay buenas razones por las que los usuarios desconfían de cuán seguro es en realidad el SSTP.

Hay más: SSL 3.0 ahora está obsoleto por el Grupo de Trabajo de Ingeniería de Internet (IETF), después de que fue atacado con éxito por ataques de CANICHE. Actualmente, nadie más que Microsoft sabe si SSTP es susceptible a tales ataques, pero como está construido en gran medida sobre SSL 3.0, nosotros (y muchos otros) recomendamos no usar más este protocolo VPN.

Resumen: SSTP funciona mucho mejor que PPTP, y tiene ventajas funcionales sobre otros protocolos VPN en Windows. Sin embargo, viene con un par de problemas potencialmente graves, y los conscientes de la privacidad no deben confiar ciegamente en sus propietarios.

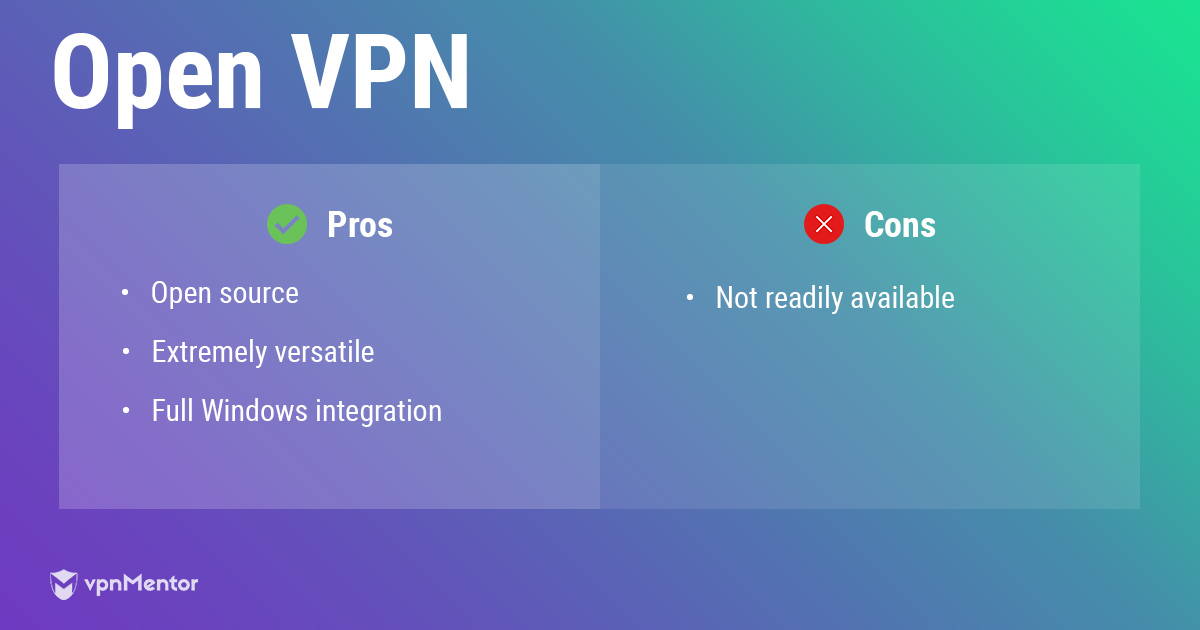

Abra VPN

En una frase: El protocolo VPN estándar de la industria: transparente, actualizado regularmente y su mejor opción para garantizar la seguridad.

OpenVPN es uno de los mejores protocolos y extremadamente versátil, pero no está fácilmente disponible

OpenVPN en detalle

La mayoría de los expertos en VPN prefieren y recomiendan OpenVPN, y hay varias buenas razones para ello.

Comencemos con el aspecto más importante: la seguridad. El protocolo OpenVPN viene en muchas formas y tamaños diferentes, pero incluso su configuración «más débil» puede ser impresionante. Ya sea que esté utilizando el cifrado Blowfish-128 predeterminado para fines casuales, o que esté disfrutando del cifrado AES-256 de primera calidad, OpenVPN ofrece una protección sólida.

La mejor parte de OpenVPN son las opciones de configuración disponibles. Estos le permiten personalizarlo para mayor seguridad o velocidad, y evadir la censura de manera confiable. Si bien OpenVPN funciona mejor en puertos de Protocolo de Datagramas de Usuario (UDP), puede ejecutarse en prácticamente cualquier puerto, incluido TCP 443, que esencialmente enmascara su conexión VPN como tráfico HTTPS y evita el bloqueo. Ese es un beneficio importante en los países con una censura intensa.

Otra gran cosa de OpenVPN es su código fuente abierto. Desarrollado y apoyado por el proyecto OpenVPN, este protocolo tiene una fuerte comunidad detrás que mantiene todo actualizado. La naturaleza de código abierto de la tecnología también ha permitido que se lleven a cabo varias auditorías, y ninguna de ellas ha encontrado riesgos de seguridad graves hasta el momento.

Aunque el protocolo OpenVPN no está disponible de forma nativa, hay clientes de terceros para que se ejecute en cualquier plataforma importante. Muchos de los mejores proveedores de VPN ofrecen sus propias interfaces compatibles con OpenVPN, que generalmente vienen con numerosas funciones útiles.

Resumen: Use OpenVPN como su protocolo preferido siempre que pueda, pero asegúrese de que su servicio VPN lo haya implementado bien. Si su proveedor de VPN no admite OpenVPN, considere cancelar su servicio VPN y buscar uno mejor.

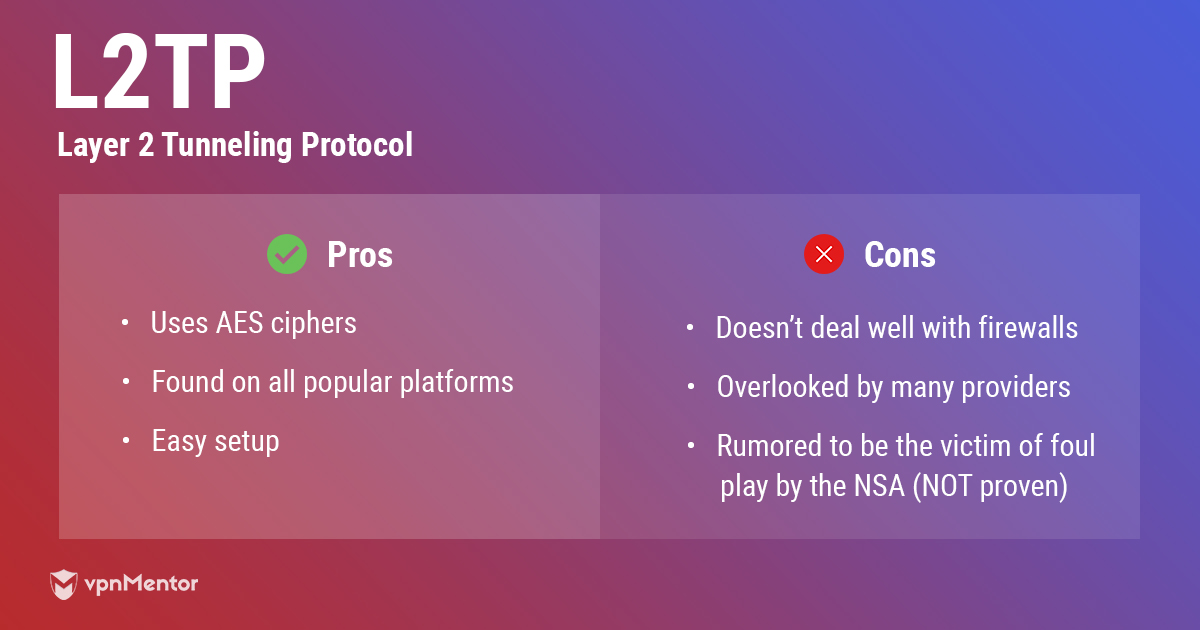

L2TP

En una frase: Un protocolo VPN multiplataforma que ofrece seguridad adecuada y mejor velocidad en teoría, pero que a menudo se implementa mal en la práctica.

L2TP solía ser un protocolo muy popular, pero no es muy eficiente con firewalls

L2TP en detalle

El protocolo de túnel de capa 2 se desarrolló aproximadamente al mismo tiempo que PPTP. Los dos comparten algunas similitudes; ambos están ampliamente disponibles y son fáciles de ejecutar en las principales plataformas.

L2TP, sin embargo, no cifra nada por sí solo. Es por eso que casi siempre lo encuentras en conjunto con IPsec. Es posible que vea esta combinación solo como «L2TP» o «IPsec», pero si está buscando una VPN, estos nombres de protocolo siempre significan L2TP/IPsec.

Hoy en día, secure L2TP viene solo con cifrados AES. En el pasado, se empleaban cifrados 3DES, pero varios ataques de colisión los han dejado fuera de uso.

Aunque L2TP encapsula datos dos veces, sigue siendo más rápido que OpenVPN, al menos en teoría. En realidad, la diferencia no vale la pena los dolores de cabeza adicionales.

¿Qué dolores de cabeza, te preguntas? Esta es la cuestión: L2TP no es exactamente versátil. Al igual que PPTP, sufre de puertos limitados. Esto puede hacer que su situación sea muy difícil si está utilizando el protocolo detrás de un firewall NAT. Incluso si no lo está, un número limitado de puertos significa que L2TP se puede bloquear sin esfuerzo.

Lo que es más preocupante es el hecho de que L2TP puede verse comprometido, e incluso manipulado, por la NSA. Si bien no hay pruebas concretas de estas afirmaciones, Edward Snowden ha dado a entender firmemente que el L2TP se ha roto.

Por último, L2TP a menudo sufre de un problema que está más relacionado con los proveedores de VPN que con el protocolo en sí. Por lo general, para ejecutar L2TP en su VPN, usará una clave pre-compartida (PSK). Este es el gran problema: la mayoría de las veces, estas claves se pueden tomar fácilmente del sitio web de su proveedor. Si bien esto no es un riesgo de seguridad directo (sus datos cifrados AES estarán seguros), puede dar a los hackers la oportunidad de espiar en un servidor VPN, abriendo la puerta al posible robo de datos y la plantación de malware.

Resumen: Si se hace bien, L2TP / IPsec es un protocolo lo suficientemente bueno para un uso casual. Sin embargo, recomendamos evitarla si es posible, debido a la preocupante especulación relacionada con la NSA a su alrededor.

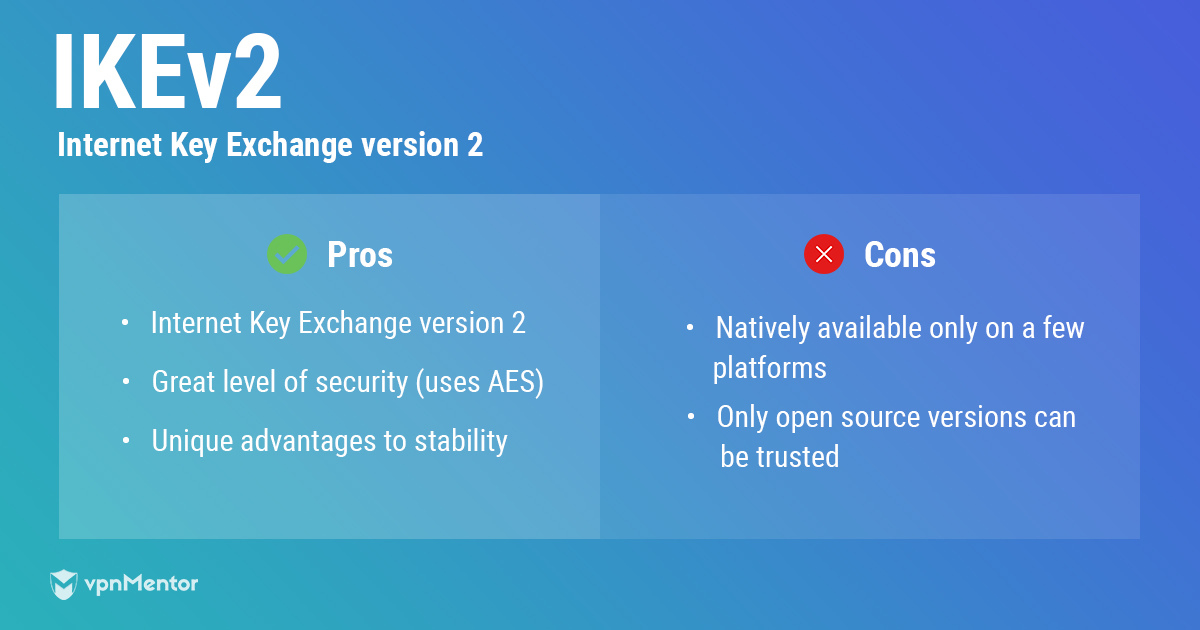

IKEv2

En una frase: Un protocolo fuerte y seguro que es ideal para dispositivos móviles, pero no el más popular.

IKEv2 es ideal para dispositivos móviles, pero no tiene muchas otras integraciones

IKEv2 en detalle

Intercambio de claves por Internet la versión 2 es el producto de los esfuerzos conjuntos de Microsoft y Cisco para crear un protocolo de túnel seguro y flexible.

Así es – IKEv2 por sí solo es solo un protocolo de túnel. Al igual que L2TP, se convierte en un protocolo VPN cuando se combina con IPsec. Y del mismo modo, el par IKEv2/IPsec a menudo se acorta a solo «IKEv2».

Puede encontrar soporte nativo para IKEv2 en cualquier plataforma Windows después de Windows 7. También está disponible en iOS y Blackberry. Existen múltiples versiones de código abierto de IKEv2, independientes de Microsoft / Cisco y compatibles con otras plataformas como Linux y Android. Sin embargo, es posible que necesite instalar software de terceros para ejecutarlos.

IKEv2 es un protocolo VPN robusto cuando se utiliza cifrado AES, pero su mayor ventaja es la estabilidad. Se reanuda automáticamente el funcionamiento normal después de una interrupción temporal de la conexión, como un corte de energía si está en su computadora portátil o entrando en un túnel del mundo real si está en su dispositivo móvil.

IKEv2 también es compatible con el protocolo de Movilidad y Multihoming (MOBIKE), lo que lo hace muy útil si está cambiando de conexión constantemente, como si está rebotando entre cibercafés y uso de datos de redes móviles mientras explora una nueva ciudad.

Como protocolo desarrollado más recientemente, IKEv2 no goza de la misma popularidad que L2TP, pero es mucho más confiable en todas las categorías.

Resumen: Elija IKEv2 si viaja con frecuencia o tiene un dispositivo Blackberry. Es una alternativa viable a OpenVPN si está en dispositivos móviles,pero recomendamos usar versiones de código abierto en lugar de la de Microsoft / Cisco.

Comparación de protocolos VPN: Resumen

Aquí lo tiene: nuestra comparación de protocolos VPN en profundidad. Esperamos haberle dado una mejor idea de lo que ofrece cada protocolo VPN y cómo se compara con el resto. Pero si desea profundizar aún más en estos problemas, podemos satisfacer ese deseo con nuestra guía definitiva para el túnel VPN.

¿Sabía que puede obtener maravillosos descuentos en VPN premium que admiten todos los protocolos principales? Eche un vistazo a las mejores ofertas de VPN que están sucediendo en este momento, y vuelva a consultarlas a menudo porque hay nuevas ofertas que llegan todo el tiempo.

También te puede gustar:

- El Mejor Vpn

- ¿Qué es un VPN Interruptor de la matanza y por qué tiene que usar uno

- Top 6 en REALIDAD los Servicios de VPN GRATUITO – Que Son SEGUROS De Usar

| Proveedor | Nuestra Puntuación | ||

|---|---|---|---|

| NordVPN |

9.8/10 | Visite el Sitio | |

| ExpressVPN |

9.8/10 | Visit Site | |

| Surfshark |

9.6/10 | Visit Site | |

| CyberGhost VPN |

9.4/10 | Visit Site | |

| Private Internet Access |

9.2/10 | Visit Site |

Leave a Reply