Comparaison du protocole VPN: PPTP vs SSTP vs OpenVPN vs L2TP vs IKEv2

Le premier devoir d’un VPN est de protéger votre vie privée, qui c’est pourquoi le cryptage est sans aucun doute l’aspect le plus important de tout service VPN. Et le cryptage VPN est une question de protocoles.

En termes simples, la mesure dans laquelle votre trafic est protégé dépend fortement du protocole VPN que vous utilisez. Actuellement, cinq protocoles populaires se trouvent dans la plupart des services VPN commerciaux – PPTP, SSTP, OpenVPN, L2TP / IPSec et IKEv2.

Alors, comment choisissez-vous le meilleur protocole VPN pour vos besoins? La réponse semble assez simple: vous devez les comparer. Cette comparaison, cependant, peut être un peu difficile si vous n’avez pas beaucoup d’expertise technique.

Nous aimerions vous aider – vous trouverez ci-dessous un aperçu détaillé de chacun des protocoles VPN largement utilisés. Notre objectif est de vous donner les avantages et les inconvénients, ainsi que des conseils sur le moment d’utiliser ou d’éviter un protocole particulier, d’une manière facilement compréhensible.

Gardez cependant à l’esprit que le cryptage VPN est un sujet extrêmement complexe. Aucun article ne peut servir de ”cours intensif » sur ce sujet, et un certain degré de compréhension technique est requis. Si vous faites vos premiers pas dans le monde de la technologie VPN, nous vous invitons à commencer par notre guide du débutant avant de continuer avec cet article.

Comparaison des protocoles VPN: Réponse rapide

Si vous souhaitez simplement utiliser le protocole VPN recommandé par les experts du secteur et les fournisseurs de VPN, voici un résumé très rapide pour vous:

- Utilisez OpenVPN lorsqu’il est disponible.

- Restez aussi loin de PPTP que vous le pouvez.

- Évitez SSTP si possible.

- L2TP est un bon choix s’il est correctement implémenté, mais pas recommandé.

- Les itérations open source d’IKEv2 sont une alternative décente à OpenVPN.

OpenVPN est actuellement considéré comme le protocole VPN le plus sécurisé – en tant que tel, il est devenu la norme de l’industrie. Les fournisseurs de VPN premium offrent une prise en charge complète d’OpenVPN avec des clients natifs et des fonctionnalités précieuses, ainsi qu’une prise en charge d’autres protocoles VPN populaires. Nous avons rassemblé les meilleurs services VPN avec la prise en charge d’OpenVPN dans le tableau suivant :

Et maintenant, nous proposons notre comparaison détaillée des protocoles VPN, avec à la fois un bref résumé et une analyse approfondie de chaque protocole.

Comparaison des protocoles VPN : Les bases

Qu’est-ce qui distingue un protocole VPN des autres ? Bref, c’est la sécurité. Dans ce cas, la sécurité a deux significations différentes mais tout aussi importantes.

Tout d’abord, il y a les étapes qu’un protocole implémente pour protéger votre trafic – force de chiffrement, chiffrements, authentification par hachage, etc. Ensuite, il y a la résistance du protocole à la fissuration. Cela dépend à la fois des caractéristiques du protocole et de facteurs externes, tels que l’endroit où il a été créé et s’il a été compromis par la NSA américaine.

Chacun des cinq protocoles de cette comparaison a ses avantages et ses défauts, mais pour une sécurité globale, il existe des favoris clairs. Regardons plus en profondeur.

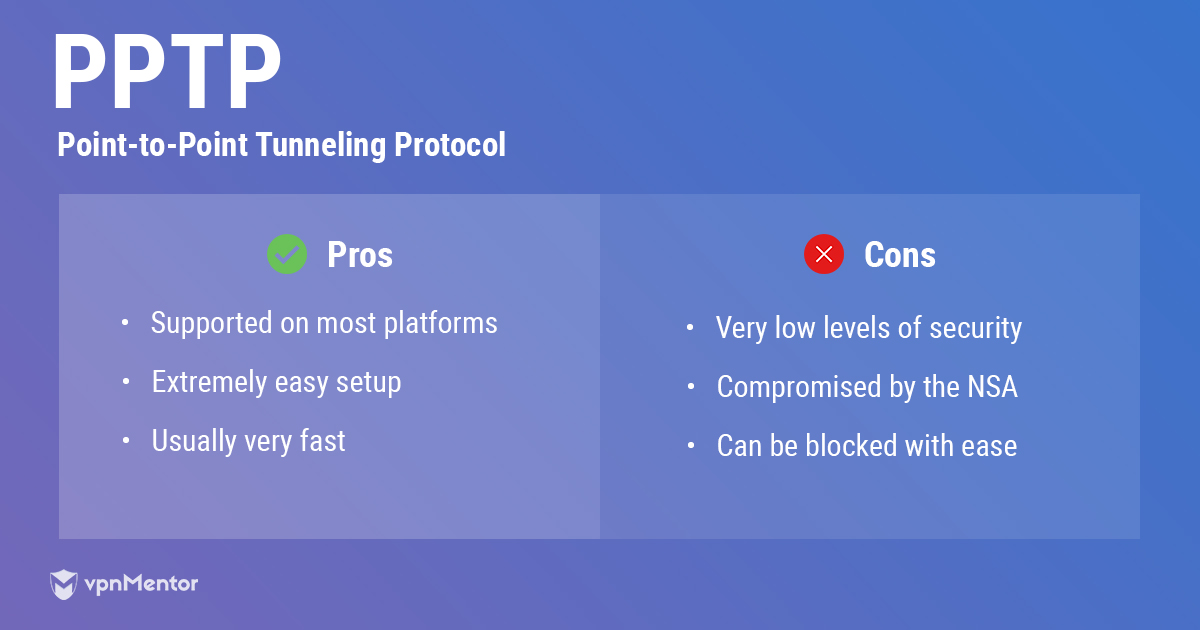

PPTP

Dans une phrase: Le protocole VPN vétéran – norme d’entreprise, disponible sur pratiquement n’importe quel appareil, mais présente de nombreux problèmes

Le protocole PPTP est rapide et facile à utiliser, mais sa sécurité n’est pas garantie

PPTP en détail

Le protocole de tunnellisation point à point existe depuis 1999, ce qui en fait le premier protocole de tunnellisation point à point protocole VPN réel pour devenir disponible au public.

Aujourd’hui, PPTP est encore largement utilisé dans les VPN d’entreprise. Une grande raison à cela est le fait qu’il est intégré sur à peu près n’importe quelle plate-forme. Cela le rend également très facile à configurer, car il ne nécessite aucun logiciel supplémentaire.

PPTP a été créé par un consortium dirigé par Microsoft. Il utilise le cryptage Microsoft Point à Point (MPPE), ainsi que l’authentification MS-CHAP v2. Alors que de nos jours, vous trouverez rarement autre chose que le cryptage 128 bits avec ce protocole, il souffre toujours de risques de sécurité alarmants.

Dans le passé, il a été démontré que PPTP pouvait être craqué en seulement deux jours – un problème qui a depuis été corrigé par Microsoft. Mais même Microsoft lui-même recommande d’utiliser SSTP ou L2TP / IPSec, ce qui en dit assez sur la fiabilité de PPTP de nos jours.

Il y a d’autres problèmes flagrants avec ce protocole. Le plus important est de loin la NSA – à l’heure actuelle, il ne fait aucun doute que l’agence peut décrypter des données cryptées via PPTP, et le fait depuis bien avant que de tels problèmes ne soient connus de tous. En bref, PPTP n’est pas un défi pour la NSA, et cela n’empêchera pratiquement personne de casser le code et de collecter vos données.

La vitesse peut être considérée comme le seul avantage de PPTP, mais même cela est discutable. Bien que le protocole ne nécessite pas trop de puissance de traitement (ce qui signifie que votre vitesse n’est pas fortement affectée), il y a un gros inconvénient: PPTP peut être facilement bloqué. Il ne peut pas fonctionner sans le port 1723 et le protocole d’encapsulation de routage général (GRE), et ce dernier peut simplement être pare-feu pour empêcher toute connexion PPTP.

De plus, PPTP peut être très inefficace si votre connexion souffre d’une perte de paquets. Dans de telles situations, le protocole tente de nombreuses retransmissions. Étant donné que PPTP tunnel TCP (Transmission Control Protocol) via TCP, ces tentatives de retransmission se produisent sur les deux niveaux et entraînent souvent un ralentissement massif. La seule solution est de réinitialiser votre connexion, ce qui est à la fois frustrant et chronophage.

Dans l’ensemble, PPTP est un protocole VPN daté et horriblement peu sûr selon les normes actuelles. Il est largement considéré comme obsolète et ses défauts l’emportent largement sur ses avantages.

Résumé: Évitez PPTP à tout prix si vous vous souciez de votre vie privée. Cela dit, il peut être utile pour débloquer du contenu, à condition que le protocole lui-même ne soit pas bloqué.

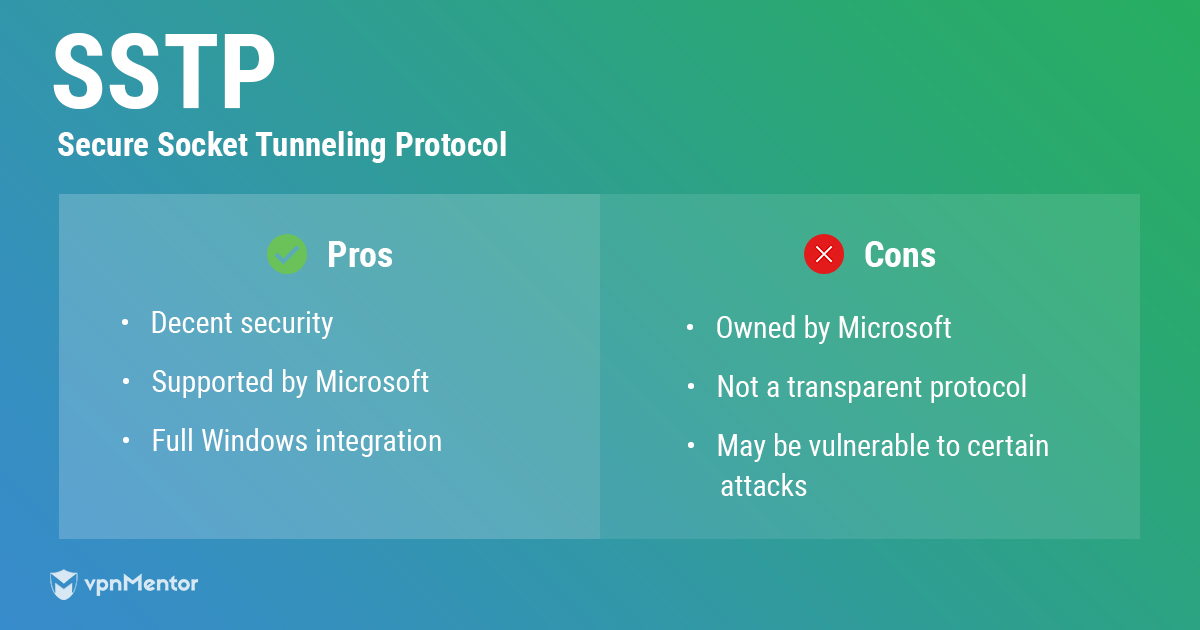

SSTP

En une phrase : Un protocole stable qui fonctionne très bien avec Windows, mais vous devez faire un peu trop confiance aux personnes derrière lui

Le protocole SSTP a une sécurité décente et est parfaitement intégré à Windows. Cependant, il ne fournit pas à ses utilisateurs une transparence suffisante

SSTP en détail

Si PPTP était la première tentative de Microsoft pour créer un protocole VPN sécurisé et fiable, alors SSTP est la version la plus récente et la meilleure.

Vu pour la première fois dans Windows Vista SP1, le protocole de tunneling Secure Socket utilise SSL 3.0 et offre des niveaux de sécurité beaucoup plus élevés que PPTP. Au fil des ans, ce protocole VPN est arrivé sur Linux, SEIL, RouterOS et même sur Mac OS X d’Apple – cependant, il est toujours principalement centré sur Windows.

Cela ne devrait pas être une surprise, car SSTP est une norme de cryptage propriétaire appartenant à Microsoft. Est-ce une bonne ou une mauvaise chose? Cela dépend de votre opinion sur le géant de la technologie.

Voici les faits: SSTP est entièrement intégré à Windows, ce qui le rend incroyablement facile à configurer. Il bénéficie également du support de Microsoft, c’est donc l’un des protocoles les plus fiables à exécuter si vous avez une machine Windows. De plus, SSTP gère assez bien les pare-feu, et comme avec OpenVPN (voir ci-dessous), vous pouvez utiliser le port TCP 443 si vous êtes aux prises avec une censure étendue.

À la baisse, SSTP n’est aussi sûr que votre confiance en Microsoft. Puisque le code n’est pas disponible pour le public, personne à part le propriétaire ne connaît les détails de ce protocole. Et compte tenu des relations passées de Microsoft avec la NSA, ainsi que des rumeurs sérieuses sur les portes dérobées existant dans le système d’exploitation Windows, il y a de bonnes raisons pour lesquelles les utilisateurs se méfient de la sécurité de SSTP.

Il y a plus: SSL 3.0 est maintenant obsolète par l’Internet Engineering Task Force (IETF), après avoir été ciblé avec succès par des attaques de CANICHES. Actuellement, personne d’autre que Microsoft ne sait si SSTP est susceptible de telles attaques, mais comme il est largement construit sur SSL 3.0, nous (et beaucoup d’autres) recommandons de ne plus utiliser ce protocole VPN.

Résumé: SSTP fait beaucoup mieux que PPTP, et il présente des avantages fonctionnels par rapport aux autres protocoles VPN sous Windows. Cependant, il est livré avec quelques problèmes potentiellement graves, et ses propriétaires ne devraient pas faire confiance aveuglément aux personnes soucieuses de la vie privée.

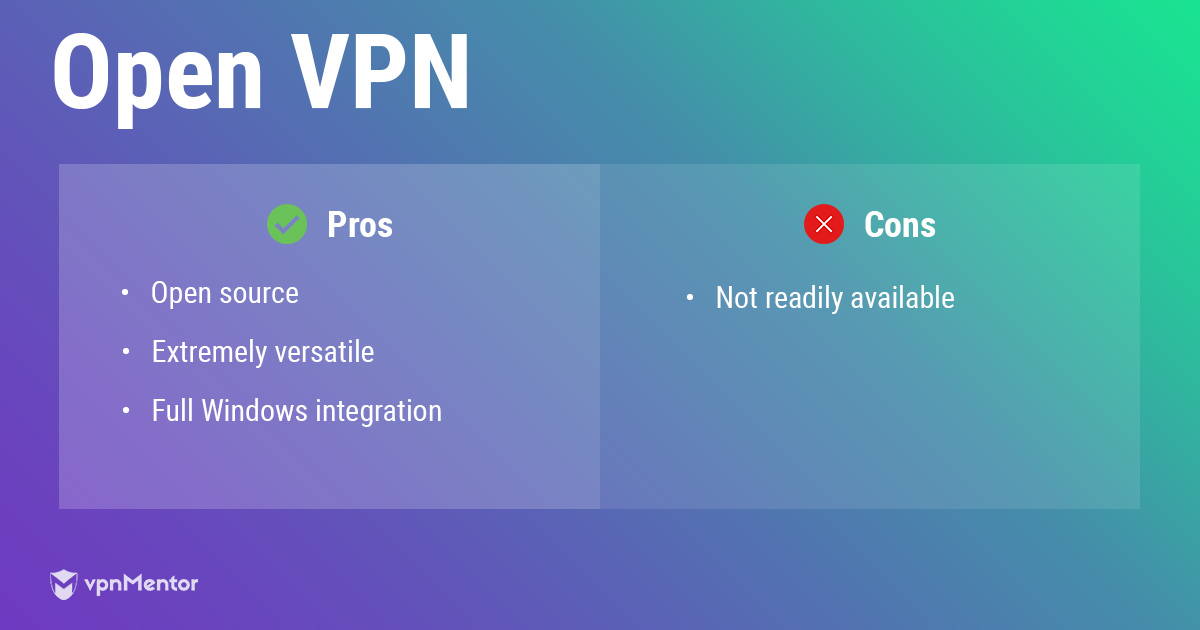

Open VPN

En une phrase : Le protocole VPN standard de l’industrie – transparent, régulièrement mis à jour, et votre meilleur pari pour une sécurité garantie.

OpenVPN est l’un des meilleurs protocoles et extrêmement polyvalent, mais il n’est pas facilement disponible

OpenVPN en détail

OpenVPN est favorisé et recommandé par la plupart des experts VPN, et il y a plusieurs bonnes raisons à cela.

Commençons par l’aspect le plus important – la sécurité. Le protocole OpenVPN se présente sous de nombreuses formes et tailles différentes, mais même sa configuration la plus « faible” peut être impressionnante. Que vous utilisiez le chiffrement par défaut Blowfish-128 à des fins occasionnelles ou que vous profitiez du cryptage AES-256 haut de gamme, OpenVPN offre une protection solide.

La meilleure partie d’OpenVPN est les options de configuration disponibles. Ceux-ci vous permettent de le personnaliser pour plus de sécurité ou de rapidité, et d’échapper de manière fiable à la censure. Bien qu’OpenVPN fonctionne mieux sur les ports UDP (User Datagram Protocol), il peut fonctionner sur pratiquement n’importe quel port, y compris TCP 443, qui masque essentiellement votre connexion VPN en tant que trafic HTTPS et empêche le blocage. C’est un avantage majeur dans les pays où la censure est forte.

Une autre grande chose à propos d’OpenVPN est son code source ouvert. Développé et soutenu par le projet OpenVPN, ce protocole a une communauté forte derrière lui qui maintient tout à jour. La nature open source de la technologie a également permis de mener divers audits – et aucun d’entre eux n’a trouvé de risques de sécurité graves jusqu’à présent.

Bien que le protocole OpenVPN ne soit pas disponible en mode natif, il existe des clients tiers pour le faire fonctionner sur n’importe quelle plate-forme majeure. La plupart des meilleurs fournisseurs VPN proposent leurs propres interfaces prenant en charge OpenVPN, qui sont généralement dotées de nombreuses fonctionnalités pratiques.

Résumé: Utilisez OpenVPN comme protocole préféré chaque fois que vous le pouvez, mais assurez-vous que votre service VPN l’a bien implémenté. Si votre fournisseur de VPN ne prend pas en charge OpenVPN, envisagez d’annuler votre service VPN et d’en rechercher un meilleur.

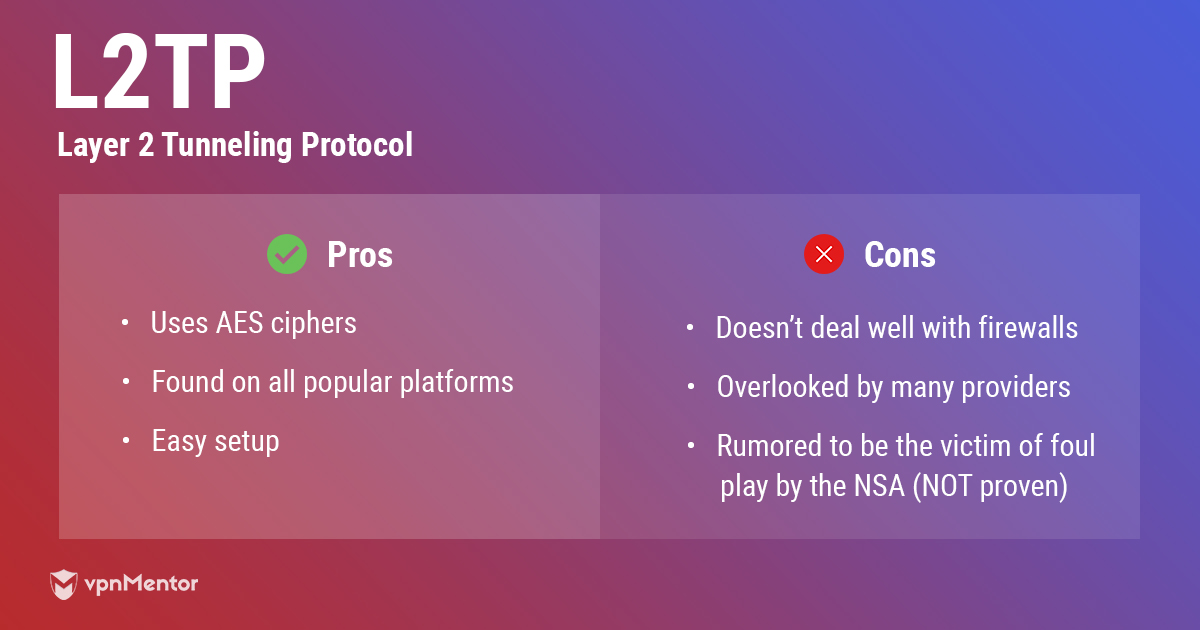

L2TP

En une phrase : Un protocole VPN multiplateforme qui offre une sécurité adéquate et une meilleure vitesse en théorie, mais qui est souvent mal implémenté en pratique.

L2TP était un protocole très populaire, mais il n’est pas très efficace avec les pare-feu

L2TP en détail

Le protocole de tunnel de couche 2 a été développé à peu près au même moment que PPTP. Les deux partagent quelques similitudes; les deux sont largement disponibles et faciles à exécuter sur les principales plates-formes.

L2TP, cependant, ne chiffre rien par lui-même. C’est pourquoi vous le trouvez presque toujours en tandem avec IPSec. Vous pouvez voir cette combinaison répertoriée comme « L2TP” ou « IPSec”, mais si vous regardez un VPN, ces noms de protocole signifient toujours L2TP / IPSec.

De nos jours, secure L2TP est livré avec des chiffrements AES uniquement. Dans le passé, les chiffrements 3DES étaient utilisés, mais diverses attaques de collision les ont mis hors d’usage.

Même si L2TP encapsule les données deux fois, il est toujours plus rapide qu’OpenVPN – du moins en théorie. En réalité, la différence ne vaut pas les maux de tête supplémentaires.

Quels maux de tête, demandez-vous? Voici le truc: L2TP n’est pas vraiment polyvalent. Comme PPTP, il souffre de ports limités. Cela peut rendre votre situation très difficile si vous utilisez le protocole derrière un pare-feu NAT. Même si vous ne l’êtes pas, un nombre limité de ports signifie que L2TP peut être bloqué sans effort.

Ce qui est plus préoccupant, c’est le fait que L2TP peut être compromis – et même falsifié – par la NSA. Bien qu’il n’y ait aucune preuve concrète de ces affirmations, Edward Snowden a fortement laissé entendre que L2TP avait été fissuré.

Enfin, L2TP souffre souvent d’un problème plus lié aux fournisseurs VPN qu’au protocole lui-même. Habituellement, pour exécuter L2TP sur votre VPN, vous utiliserez une clé pré-partagée (PSK). Voici le gros problème: la plupart du temps, ces clés peuvent être facilement saisies sur le site Web de votre fournisseur. Bien que ce ne soit pas un risque de sécurité direct (vos données cryptées par AES seront en sécurité), cela peut donner aux pirates la possibilité d’espionner un serveur VPN, ouvrant la porte à un vol de données potentiel et à la plantation de logiciels malveillants.

Résumé: Si c’est bien fait, L2TP / IPSec est un protocole assez bon pour une utilisation occasionnelle. Cependant, nous vous recommandons de l’éviter si possible, en raison des spéculations inquiétantes liées à la NSA.

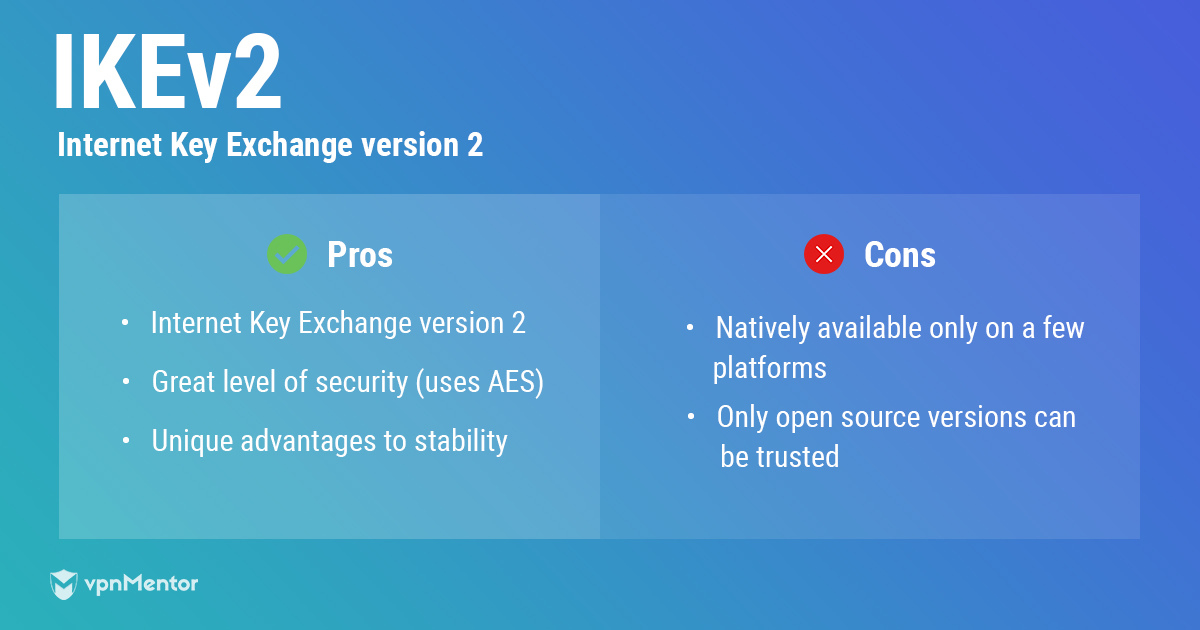

IKEv2

Dans une phrase: Un protocole solide et sécurisé idéal pour les appareils mobiles, mais pas le plus populaire.

IKEv2 est idéal pour les appareils mobiles mais n’a pas beaucoup d’autres intégrations

IKEv2 en détail

Internet Key Exchange version 2 est le produit des efforts conjoints de Microsoft et de Cisco pour créer un protocole de tunneling sécurisé et flexible.

C’est vrai – IKEv2 en lui-même n’est qu’un protocole de tunneling. Tout comme L2TP, il devient un protocole VPN lorsqu’il est associé à IPSec. Et de même, la paire IKEv2 / IPSec est souvent raccourcie en « IKEv2”.

Vous pouvez trouver un support natif pour IKEv2 sur n’importe quelle plate-forme Windows après Windows 7. Il est également disponible sur iOS et Blackberry. Il existe plusieurs versions open source d’IKEv2, indépendantes de Microsoft / Cisco et prises en charge par d’autres plates-formes telles que Linux et Android. Cependant, vous devrez peut-être installer des logiciels tiers pour les exécuter.

IKEv2 est un protocole VPN robuste lors de l’utilisation du cryptage AES, mais son plus grand avantage est la stabilité. Il reprend automatiquement son fonctionnement normal après une interruption temporaire de votre connexion, telle qu’une panne de courant si vous êtes sur votre ordinateur portable ou l’entrée dans un tunnel réel si vous êtes sur votre appareil mobile.

IKEv2 prend également en charge le protocole MOBIKE (Mobility and Multihoming Protocol), ce qui le rend très utile si vous changez constamment de connexion, comme si vous rebondissez entre les cybercafés et l’utilisation des données du réseau mobile lorsque vous explorez une nouvelle ville.

En tant que protocole plus récemment développé, IKEv2 ne jouit pas de la même popularité que L2TP, mais il est beaucoup plus fiable dans toutes les catégories.

Résumé: Choisissez IKEv2 si vous voyagez souvent et/ou si vous avez un appareil Blackberry. C’est une alternative viable à OpenVPN si vous êtes sur mobile, mais nous vous recommandons d’utiliser des versions open source au lieu de celles de Microsoft / Cisco.

Comparaison des protocoles VPN : Résumé

Voici notre comparaison approfondie des protocoles VPN. Nous espérons vous avoir donné une meilleure idée de ce que chaque protocole VPN offre et de la façon dont il se compare aux autres. Mais si vous souhaitez approfondir encore ces questions, nous pouvons répondre à ce désir avec notre guide ultime sur le tunneling VPN.

Saviez-vous que vous pouvez obtenir des rabais merveilleux sur les VPN premium qui prennent en charge tous les principaux protocoles? Jetez un œil aux meilleures offres VPN en ce moment et revenez souvent car de nouvelles offres arrivent tout le temps!

Vous pourriez aussi aimer:

- Les Meilleurs VPN

- Qu’est–ce qu’un Kill Switch VPN et pourquoi vous devez en utiliser un

- Top 6 des Services VPN VRAIMENT GRATUITS – SÛRS À Utiliser

| Fournisseur | Notre Score | ||

|---|---|---|---|

| NordVPN |

9.8/10 | Visitez le site | |

| ExpressVPN |

9.8/10 | Visit Site | |

| Surfshark |

9.6/10 | Visit Site | |

| CyberGhost VPN |

9.4/10 | Visit Site | |

| Private Internet Access |

9.2/10 | Visit Site |

Leave a Reply