Protocollo VPN Confronto: PPTP vs SSTP vs OpenVPN vs L2TP vs IKEv2

UNA VPN primo dovere è quello di proteggere la tua privacy, che è il motivo per cui la crittografia è senza dubbio l’aspetto più importante di qualsiasi servizio VPN. E la crittografia VPN è tutta una questione di protocolli.

In poche parole, la misura in cui il tuo traffico è protetto dipende fortemente dal protocollo VPN che stai utilizzando. Attualmente, cinque protocolli popolari possono essere trovati nella maggior parte dei servizi VPN commerciali: PPTP, SSTP, OpenVPN, L2TP/IPSec e IKEv2.

Così come si fa a scegliere il miglior protocollo VPN per le vostre esigenze? La risposta sembra abbastanza semplice: è necessario confrontarli. Questo confronto, tuttavia, può essere un po ‘ difficile se non hai molte competenze tecniche.

Ci piacerebbe aiutarti: di seguito troverai una panoramica dettagliata di ciascuno dei protocolli VPN ampiamente utilizzati. Il nostro obiettivo è quello di darvi i vantaggi e gli svantaggi, così come consigli su quando utilizzare o evitare un particolare protocollo, in un modo che è facilmente comprensibile.

Tieni presente, tuttavia, che la crittografia VPN è un argomento estremamente complesso. Nessun singolo articolo può servire come un” corso accelerato ” su questo argomento, ed è richiesto un certo grado di comprensione tecnica. Se stai facendo i primi passi nel mondo della tecnologia VPN, ti invitiamo a iniziare con la nostra guida per principianti prima di continuare con questo articolo.

Confronto protocollo VPN: Risposta rapida

Se vuoi semplicemente utilizzare il protocollo VPN consigliato da esperti del settore e fornitori di VPN, ecco un breve riassunto per te:

- Usa OpenVPN quando disponibile.

- Rimani il più lontano possibile da PPTP.

- Evitare SSTP, se possibile.

- L2TP è una buona scelta se implementato correttamente, ma non raccomandato.

- Le iterazioni open source di IKEv2 sono un’alternativa decente a OpenVPN.

OpenVPN è attualmente considerato il protocollo VPN più sicuro – come tale, è diventato lo standard del settore. I provider VPN Premium offrono pieno supporto per OpenVPN con client nativi e funzionalità preziose, oltre al supporto per altri protocolli VPN popolari. Abbiamo arrotondato i migliori servizi VPN con il supporto OpenVPN nella seguente tabella:

E ora, offriamo il nostro confronto dettagliato protocollo VPN, sia con un breve riassunto e un’analisi approfondita di ogni protocollo.

Confronto protocollo VPN: le basi

Cosa distingue un protocollo VPN dal resto? In breve, è la sicurezza. In questo caso, la sicurezza ha due significati diversi ma ugualmente importanti.

Innanzitutto, ci sono i passaggi implementati da un protocollo per proteggere il tuo traffico: forza di crittografia, cifrari, autenticazione hash e altro ancora. Poi, c’è la resistenza del protocollo al cracking. Questo dipende sia dalle caratteristiche del protocollo e fattori esterni, come ad esempio dove è stato creato e se è stato compromesso dalla NSA degli Stati Uniti.

Ciascuno dei cinque protocolli in questo confronto ha i suoi vantaggi e difetti, ma per la sicurezza generale, ci sono chiari preferiti. Diamo uno sguardo più profondo.

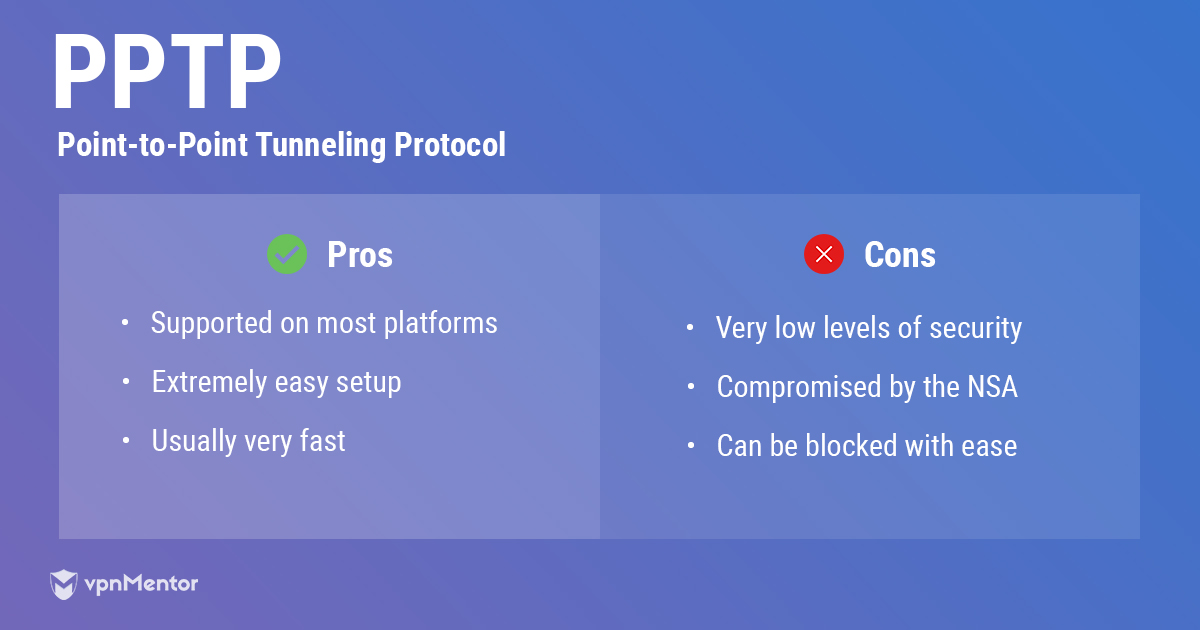

PPTP

In una frase: Il veterano protocollo VPN aziendale standard, disponibile praticamente su qualsiasi dispositivo, ma ha un sacco di problemi

Il protocollo PPTP è veloce e facile da usare, ma la sua sicurezza non è garantita

PPTP in Dettaglio

Point-to-Point Tunneling Protocol è stato intorno dal 1999, il che lo rende il primo vero e proprio protocollo VPN per essere resi disponibili al pubblico.

Oggi, PPTP è ancora ampiamente utilizzato nelle VPN aziendali. Una grande ragione per questo è il fatto che viene integrato praticamente su qualsiasi piattaforma. Questo rende anche molto facile da configurare, dal momento che non richiede alcun software aggiuntivo.

PPTP è stato creato da un consorzio guidato da Microsoft. Utilizza Microsoft Point-to-Point Encryption (MPPE), insieme all’autenticazione MS-CHAP v2. Mentre in questi giorni raramente troverai qualcosa di diverso dalla crittografia a 128 bit con questo protocollo, soffre ancora di allarmanti rischi per la sicurezza.

In passato, è stato dimostrato che PPTP potrebbe essere rotto in soli due giorni – un problema che da allora è stato patchato da Microsoft. Ma anche Microsoft stessa consiglia di utilizzare SSTP o L2TP / IPSec, il che dice abbastanza su quanto sia affidabile PPTP al giorno d’oggi.

Ci sono altri problemi evidenti con questo protocollo. Il più grande di gran lunga è la NSA-ormai, non c’è dubbio che l’agenzia può decifrare i dati crittografati tramite PPTP, e hanno fatto da molto tempo prima che tali problemi erano di conoscenza comune. In breve, PPTP non è una sfida per la NSA, e difficilmente impedirà a nessuno di rompere il codice e raccogliere i tuoi dati.

La velocità può essere considerata l’unico vantaggio di PPTP, ma anche questo è discutibile. Mentre il protocollo non richiede troppa potenza di elaborazione (il che significa che la velocità non è fortemente influenzata), c’è un grosso inconveniente: PPTP può essere facilmente bloccato. Non può funzionare senza la porta 1723 e il protocollo GRE (General Routing Encapsulation), e quest’ultimo può semplicemente essere firewall per impedire qualsiasi connessione PPTP.

Inoltre, PPTP può essere molto inefficace se la tua connessione soffre di perdita di pacchetti. In tali situazioni, il protocollo tenta numerose ritrasmissioni. Poiché PPTP tunnel TCP (Transmission Control Protocol) attraverso TCP, questi tentativi di ritrasmissione avvengono su entrambi i livelli e spesso si traducono in un massiccio rallentamento. L’unica soluzione è quella di ripristinare la connessione, che è sia frustrante e che richiede tempo.

Nel complesso, PPTP è un protocollo VPN datato, orribilmente insicuro per gli standard odierni. È ampiamente considerato obsoleto e i suoi difetti superano pesantemente i suoi benefici.

Sommario: Evitare PPTP a tutti i costi se vi preoccupate per la vostra privacy. Detto questo, può essere utile per sbloccare il contenuto, a condizione che il protocollo stesso non sia bloccato.

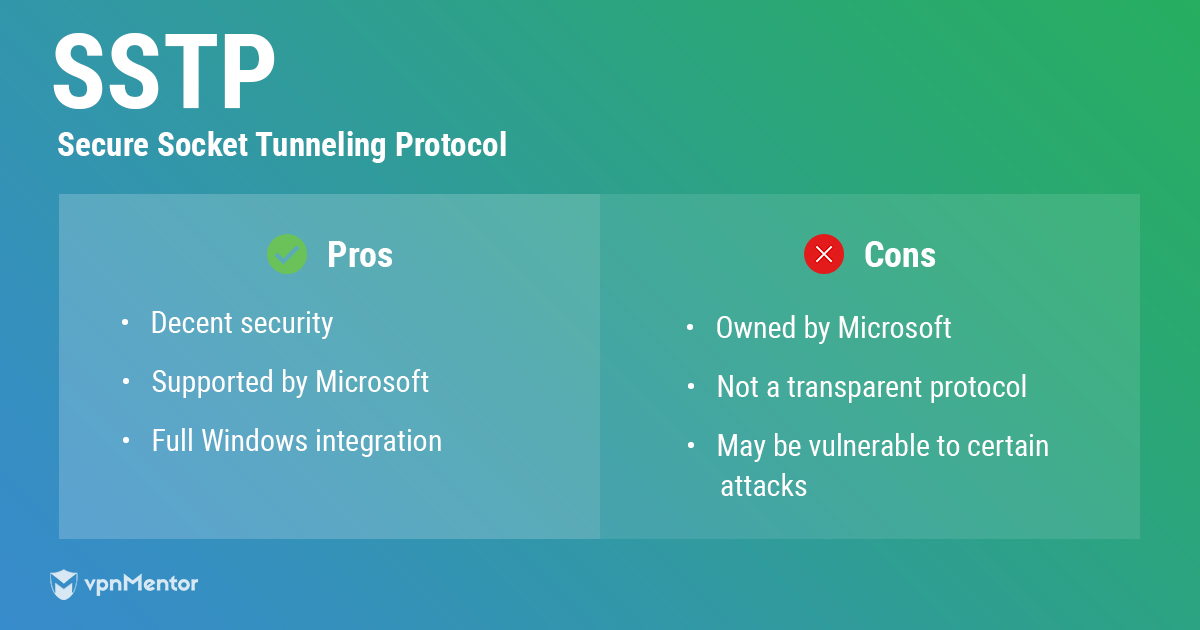

SSTP

In una frase: Un protocollo stabile che funziona alla grande con Windows, ma devi fidarti un po ‘ troppo delle persone dietro di esso

Il protocollo SSTP ha una sicurezza decente ed è perfettamente integrato con Windows. Tuttavia, non fornisce ai suoi utenti abbastanza trasparenza

SSTP in dettaglio

Se PPTP è stato il primo tentativo di Microsoft di creare un protocollo VPN sicuro e affidabile, SSTP è la versione più recente e migliore.

Visto per la prima volta in Windows Vista SP1, Secure Socket Tunneling Protocol utilizza SSL 3.0 e fornisce livelli di sicurezza molto più elevati rispetto a PPTP. Nel corso degli anni, questo protocollo VPN ha reso a Linux, SEIL, RouterOS, e anche Mac OS X di Apple – tuttavia, è ancora principalmente centrato su Windows.

Questo non dovrebbe essere una sorpresa, in quanto SSTP è uno standard di crittografia proprietario di proprietà di Microsoft. E ‘ una cosa buona o cattiva? Beh, dipende dalla tua opinione sul gigante tecnologico.

Ecco i fatti: SSTP è completamente integrato in Windows, il che lo rende incredibilmente facile da configurare. Gode anche del supporto di Microsoft, quindi è uno dei protocolli più affidabili da eseguire se si dispone di una macchina Windows. Inoltre, SSTP si occupa piuttosto bene dei firewall e, come con OpenVPN (vedi sotto), puoi usare la porta TCP 443 se stai lottando con una censura estesa.

Al ribasso, SSTP è sicuro solo quanto la tua fiducia in Microsoft. Poiché il codice non è disponibile al pubblico, nessuno oltre al proprietario conosce i dettagli dietro questo protocollo. E dato rapporti passati di Microsoft con la NSA, così come gravi voci su backdoor esistenti nel sistema operativo Windows, ci sono buone ragioni per cui gli utenti sono sospettosi su come SSTP sicuro è in realtà.

C’è di più: SSL 3.0 è ora deprecato dalla Internet Engineering Task Force (If), dopo che è stato preso di mira con successo da attacchi BARBONCINO. Attualmente, nessuno tranne Microsoft sa se SSTP è suscettibile a tali attacchi, ma dal momento che è in gran parte costruito su SSL 3.0, noi (e molti altri) consigliamo di non utilizzare più questo protocollo VPN.

Sommario: SSTP fa molto meglio di PPTP, e ha vantaggi funzionali rispetto ad altri protocolli VPN su Windows. Tuttavia, viene fornito con un paio di problemi potenzialmente gravi, ei suoi proprietari non dovrebbero essere attendibili ciecamente dal attento alla privacy.

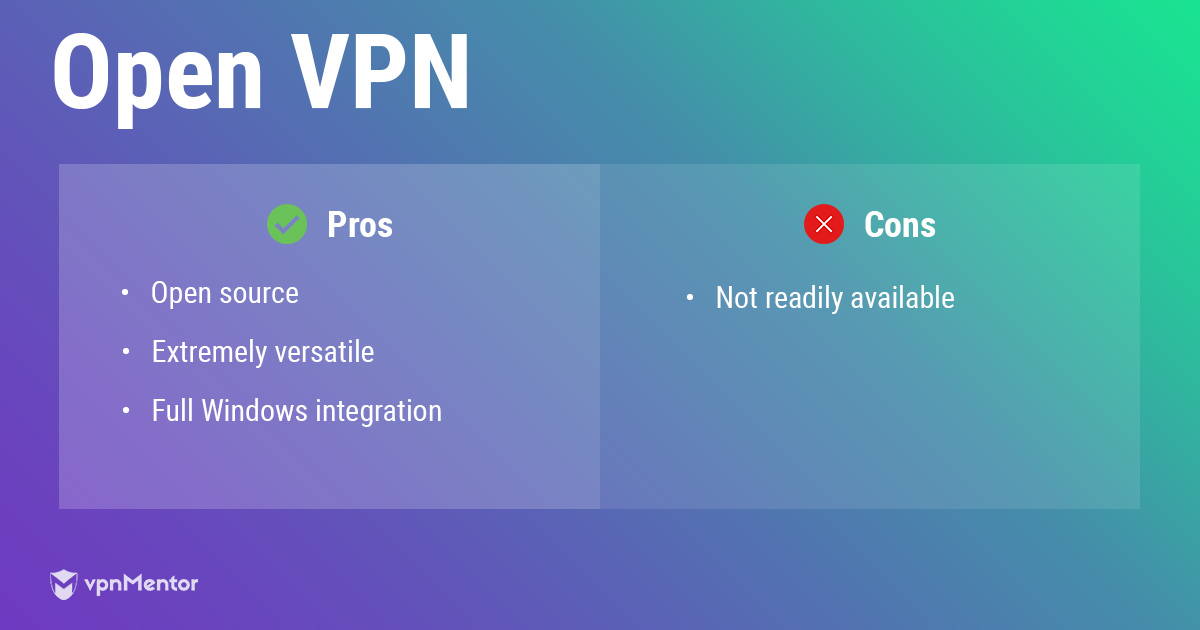

Apri VPN

In una frase: Il protocollo VPN standard del settore – trasparente, regolarmente aggiornato e la soluzione migliore per la sicurezza garantita.

OpenVPN è uno dei migliori protocolli ed estremamente versatile, ma non è prontamente disponibile

OpenVPN in Dettaglio

OpenVPN è favorito e raccomandato dalla maggior parte delle VPN esperti, e ci sono diversi buoni motivi.

Iniziamo con l’aspetto più importante: la sicurezza. Il protocollo OpenVPN è disponibile in molte forme e dimensioni diverse, ma anche la sua configurazione “più debole” può essere impressionante. Sia che tu stia utilizzando il codice Blowfish-128 predefinito per scopi casuali, o che tu stia godendo la crittografia AES-256 di alto livello, OpenVPN offre una protezione solida.

La parte migliore di OpenVPN sono le opzioni di configurazione disponibili. Questi consentono di personalizzarlo per maggiore sicurezza o velocità e di eludere in modo affidabile la censura. Mentre OpenVPN si comporta meglio sulle porte User Datagram Protocol (UDP), può essere eseguito praticamente su qualsiasi porta, incluso TCP 443, che essenzialmente maschera la connessione VPN come traffico HTTPS e impedisce il blocco. Questo è un vantaggio importante nei paesi con censura pesante.

Un’altra cosa grandiosa di OpenVPN è il suo codice open source. Sviluppato e supportato dal progetto OpenVPN, questo protocollo ha una forte comunità alle spalle che mantiene tutto aggiornato. La natura open source della tecnologia ha anche permesso per vari audit da condurre-e nessuno di loro ha trovato gravi rischi per la sicurezza finora.

Mentre il protocollo OpenVPN non è nativamente disponibile, ci sono client di terze parti per farlo funzionare su qualsiasi piattaforma principale. Molti dei migliori fornitori di VPN offrono le proprie interfacce di supporto OpenVPN, che di solito sono dotate di numerose funzioni utili.

Riepilogo: Usa OpenVPN come protocollo preferito ogni volta che puoi, ma assicurati che il tuo servizio VPN lo abbia implementato bene. Se il tuo provider VPN non supporta OpenVPN, considera di annullare il tuo servizio VPN e di cercarne uno migliore.

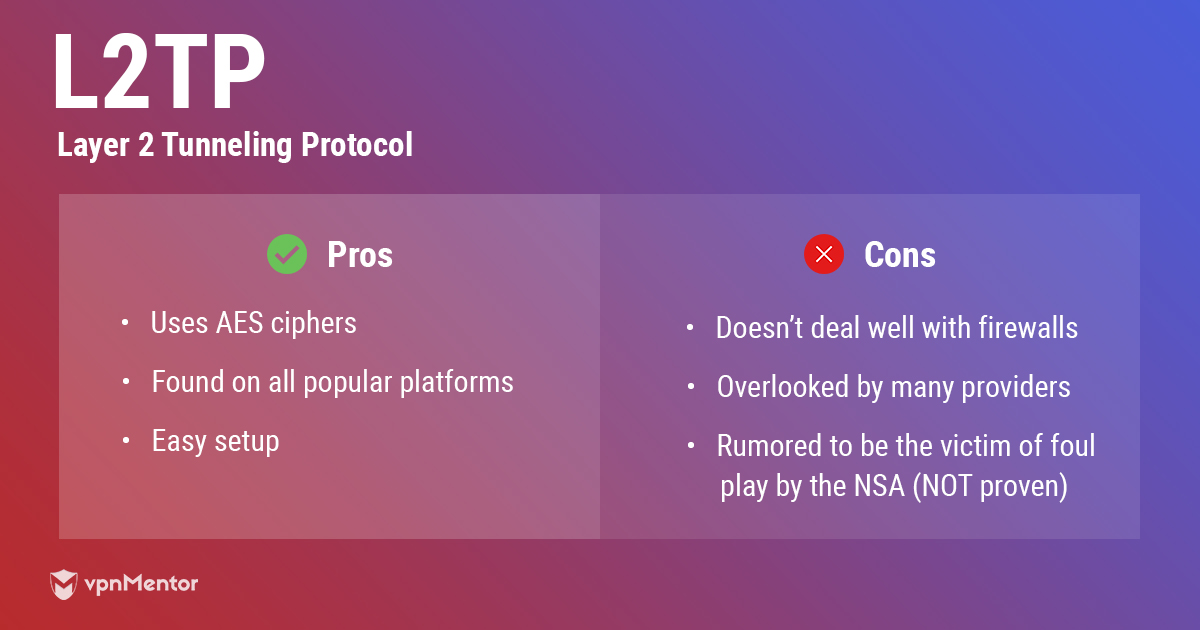

L2TP

In una frase: Un protocollo VPN multipiattaforma che offre una sicurezza adeguata e una migliore velocità in teoria, ma è spesso mal implementato nella pratica.

L2TP era un protocollo molto popolare, ma non è molto efficiente con i firewall

L2TP in dettaglio

Il protocollo di tunneling Layer 2 è stato sviluppato nello stesso periodo di PPTP. I due condividono alcune somiglianze; entrambi sono ampiamente disponibili e facili da eseguire sulle principali piattaforme.

L2TP, tuttavia, non crittografa nulla da solo. Questo è il motivo per cui lo trovi quasi sempre in tandem con IPSec. Potresti vedere questa combinazione elencata come solo “L2TP” o “IPSec”, ma se stai guardando una VPN, questi nomi di protocollo significano sempre L2TP/IPSec.

Al giorno d’oggi, secure L2TP viene fornito solo con cifrari AES. In passato sono stati impiegati cifrari 3DES, ma vari attacchi di collisione li hanno messi fuori uso.

Anche se L2TP incapsula i dati due volte, è ancora più veloce di OpenVPN – almeno in teoria. In realtà, la differenza non vale il mal di testa in più.

Quali mal di testa, chiedi? Ecco la cosa: L2TP non è esattamente versatile. Come PPTP, soffre di porte limitate. Questo può rendere la situazione molto difficile se si sta utilizzando il protocollo dietro un firewall NAT. Anche se non lo sei, un numero limitato di porte significa che L2TP può essere bloccato senza sforzo.

Ciò che è più preoccupante è il fatto che L2TP potrebbe essere compromesso – e persino manomesso – dalla NSA. Mentre non ci sono prove concrete per queste affermazioni, Edward Snowden ha fortemente implicato che L2TP è stato incrinato.

Infine, L2TP spesso soffre di un problema che è più legato ai provider VPN rispetto al protocollo stesso. Di solito, per eseguire L2TP sulla tua VPN, userai una chiave pre-condivisa (PSK). Ecco il grosso problema: la maggior parte delle volte, queste chiavi possono essere facilmente afferrate dal sito Web del tuo provider. Anche se questo non è un rischio diretto per la sicurezza (i tuoi dati crittografati con AES saranno al sicuro), può dare agli hacker l’opportunità di intercettare un server VPN, aprendo la porta a potenziali furti di dati e malware.

Sommario: Se fatto bene, L2TP / IPSec è un protocollo abbastanza buono per un uso casuale. Tuttavia, si consiglia di evitare, se possibile, a causa della preoccupante speculazione NSA-correlati intorno ad esso.

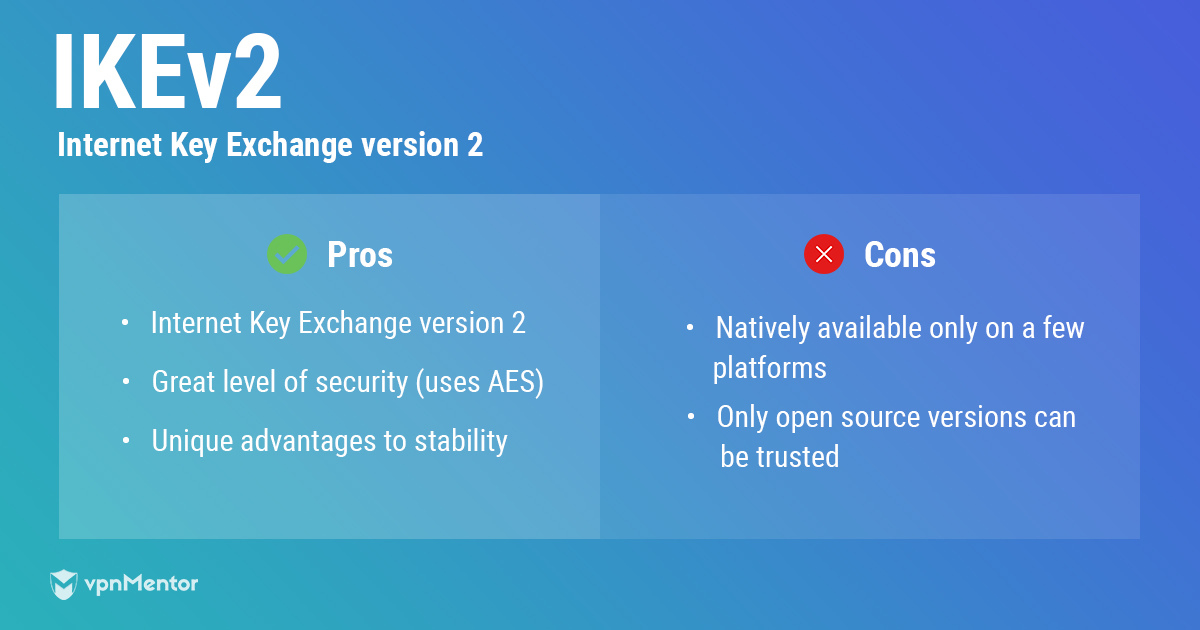

IKEv2

In una frase: Un protocollo forte e sicuro ideale per i dispositivi mobili, ma non il più popolare in circolazione.

IKEv2 è ideale per dispositivi mobili ma non ha molte altre integrazioni

IKEv2 in Dettaglio

Internet Key Exchange versione 2 è il prodotto degli sforzi congiunti di Microsoft e Cisco per creare un protocollo di tunneling sicuro e flessibile.

Proprio così – IKEv2 di per sé è solo un protocollo di tunneling. Proprio come L2TP, diventa un protocollo VPN quando accoppiato con IPSec. E allo stesso modo, la coppia IKEv2/IPSec viene spesso abbreviata in “IKEv2”.

È possibile trovare il supporto nativo per IKEv2 su qualsiasi piattaforma Windows dopo Windows 7. E ‘ disponibile anche su iOS e Blackberry. Esistono più versioni open source di IKEv2, indipendenti da Microsoft / Cisco e supportate da altre piattaforme come Linux e Android. Tuttavia, potrebbe essere necessario installare software di terze parti per eseguirli.

IKEv2 è un protocollo VPN robusto quando si utilizza la crittografia AES, ma il suo più grande vantaggio è la stabilità. Riprende automaticamente a funzionare normalmente dopo un’interruzione temporanea della connessione, ad esempio un’interruzione di corrente se sei sul tuo laptop o entri in un tunnel del mondo reale se sei sul tuo dispositivo mobile.

IKEv2 supporta anche il Mobility and Multihoming Protocol (MOBIKE), che lo rende molto utile se cambi costantemente le connessioni, come se rimbalzassi tra internet café e l’utilizzo dei dati della rete mobile mentre esplori una nuova città.

Come protocollo sviluppato più di recente, IKEv2 non gode della stessa popolarità di L2TP, ma è molto più affidabile in tutte le categorie.

Sommario: Scegli IKEv2 se viaggi spesso e / o hai un dispositivo Blackberry. Si tratta di una valida alternativa a OpenVPN se siete su dispositivi mobili, ma si consiglia di utilizzare le versioni open source al posto di Microsoft/Cisco uno.

Confronto protocollo VPN: Sommario

Il gioco è fatto – il nostro approfondito confronto protocollo VPN. Speriamo di averti dato un’idea migliore di ciò che ogni protocollo VPN offre e di come si impila contro il resto. Ma se vuoi approfondire ancora di più questi problemi, possiamo felicemente soddisfare questo desiderio con la nostra guida definitiva al tunneling VPN.

Lo sapevate che è possibile ottenere sconti meravigliosi su VPN premium che supportano tutti i principali protocolli? Date un’occhiata alle migliori offerte VPN accadendo in questo momento, e controllare spesso perché ci sono nuove offerte in arrivo tutto il tempo!

Potrebbe piacerti anche:

- La Migliore Vpn

- che Cosa è una VPN Kill Switch e perché è necessario utilizzare uno

- Top 6 DAVVERO CONNESSIONE VPN Servizi Che Sono SICURI Per l’Uso

| Provider | Il nostro Punteggio | ||

|---|---|---|---|

| NordVPN |

9.8/10 | Visita il Sito | |

| ExpressVPN |

9.8/10 | Visit Site | |

| Surfshark |

9.6/10 | Visit Site | |

| CyberGhost VPN |

9.4/10 | Visit Site | |

| Private Internet Access |

9.2/10 | Visit Site |

Leave a Reply