nmap ping sweep

denne opplæringen er en del av en serie artikler for å lære nmap funksjonalitet fra begynnelsen. Den første i serien Er Nmap-flagg og hva de gjør, hvis du ikke er kjent med nmap, anbefaler jeg å begynne med å lese det.Nmap «ping sweep» er en metode for å oppdage tilkoblede enheter i et nettverk ved hjelp av nmap – sikkerhetsskanneren, for at en enhet skal bli oppdaget, trenger vi bare å være slått på og koblet til nettverket. Vi kan fortelle nmap å oppdage alle enheter i nettverket eller definere områder. I motsetning til andre typer skanning ping sweep er ikke en aggressiv skanning som disse vi tidligere forklart På LinuxHint å søke etter tjenester og sårbarheter ved hjelp av nmap, for ping sweep kan vi hoppe over noen av nmaps vanlige stadier for å oppdage verter bare og gjøre vanskeligere for målet å oppdage skanningen.

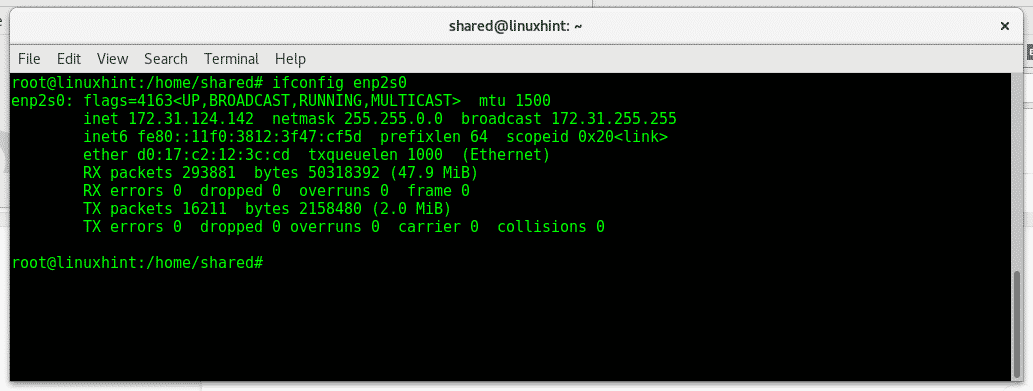

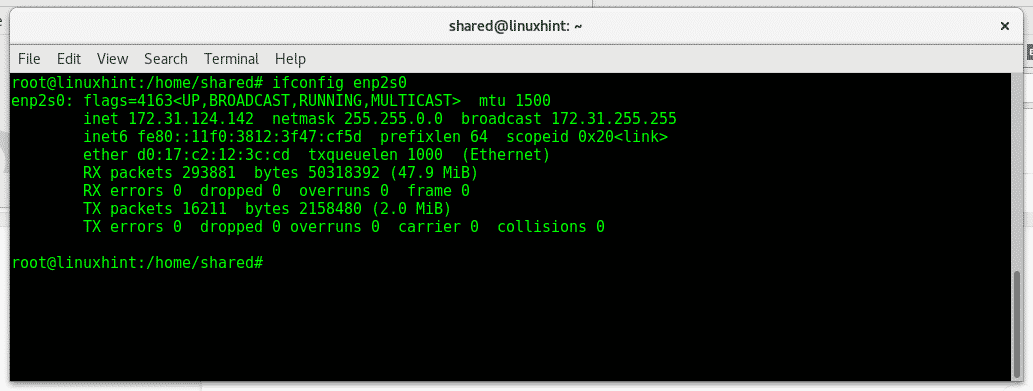

Merk: erstatt IP-adressene 172.31.x. x brukes til denne opplæringen for noen som tilhører nettverket og nettverksenheten enp2s0 for deg.

først av alt, la oss vite om nettverket vårt ved å skrive ifconfig:

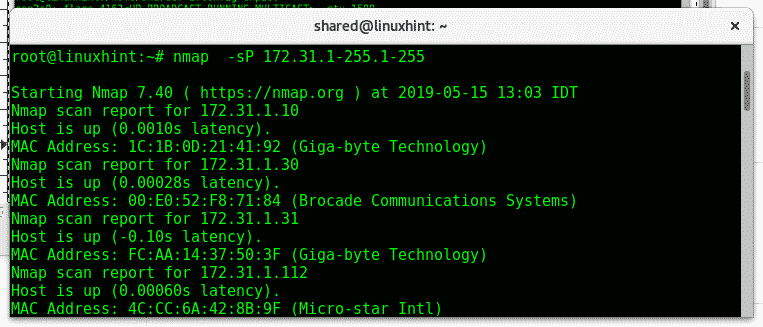

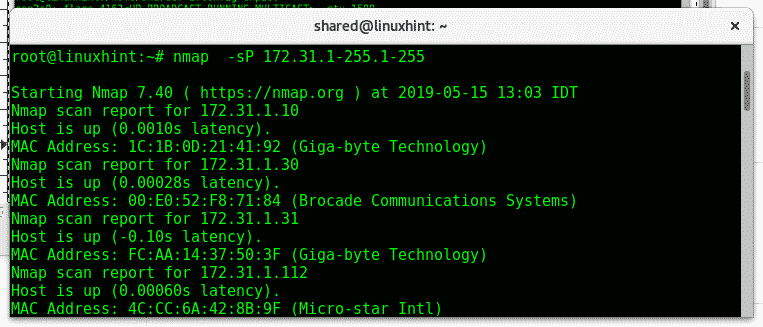

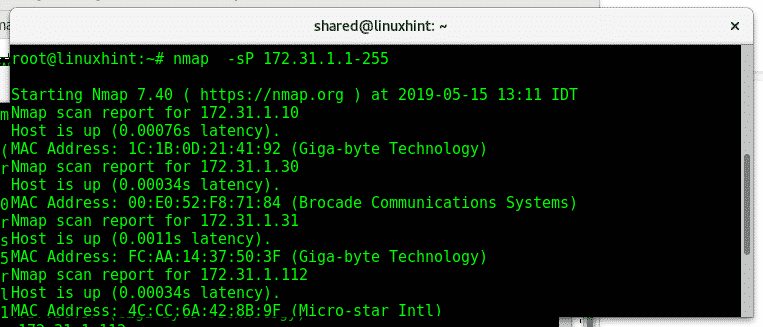

la oss nå si at vi vil oppdage alle verter som er tilgjengelige etter 172,31.X. X, nmap tillater oss å definere IP områder og å definere sub områder innenfor hver oktett. For dette bruker vi nmaps gamle flagg (parameter) -sP, parameteren er fortsatt nyttig, men ble erstattet for-sn som vil bli forklart senere.

Hvor:

Nmap: kaller programmet

-sP: forteller nmap no å gjøre en portskanning etter vertsoppdagelse.

som du kan se nmap returnerer tilgjengelige verter OG DERES IP-og MAC-adresser, men ingen informasjon om porter.

Vi kan også prøve det med den siste oktetten:

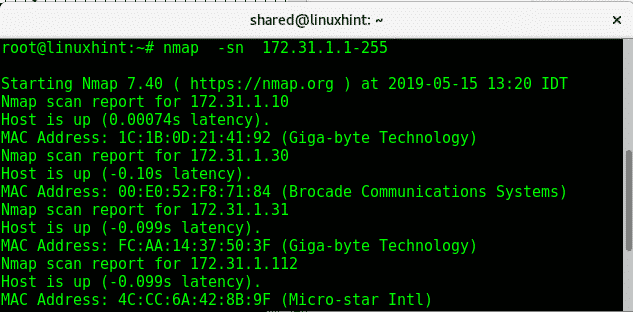

flagget-sn (no port scan) erstatter-sp du nettopp prøvde.

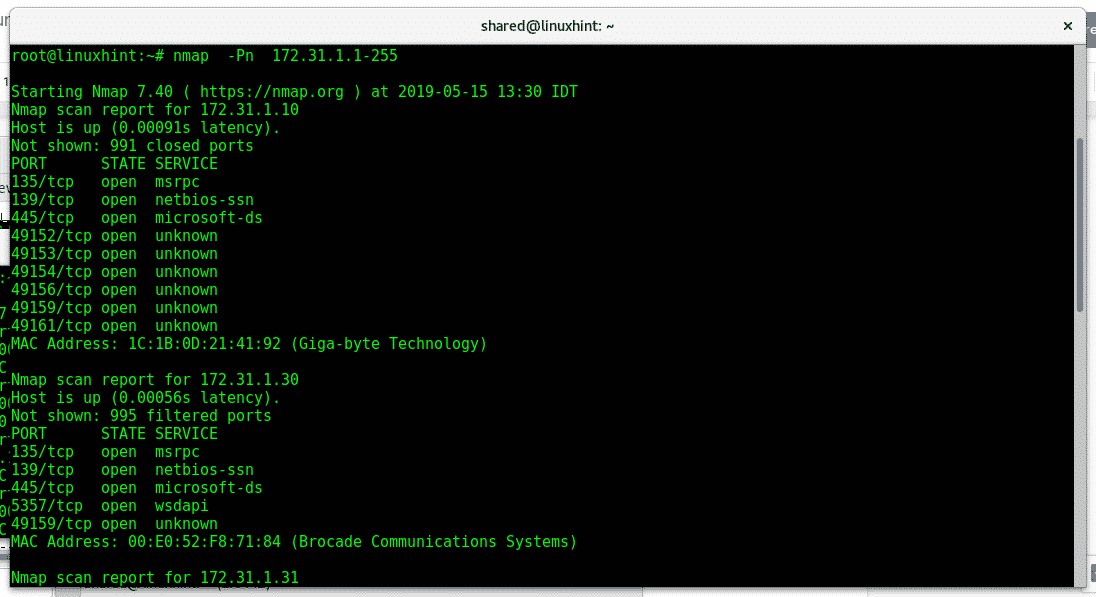

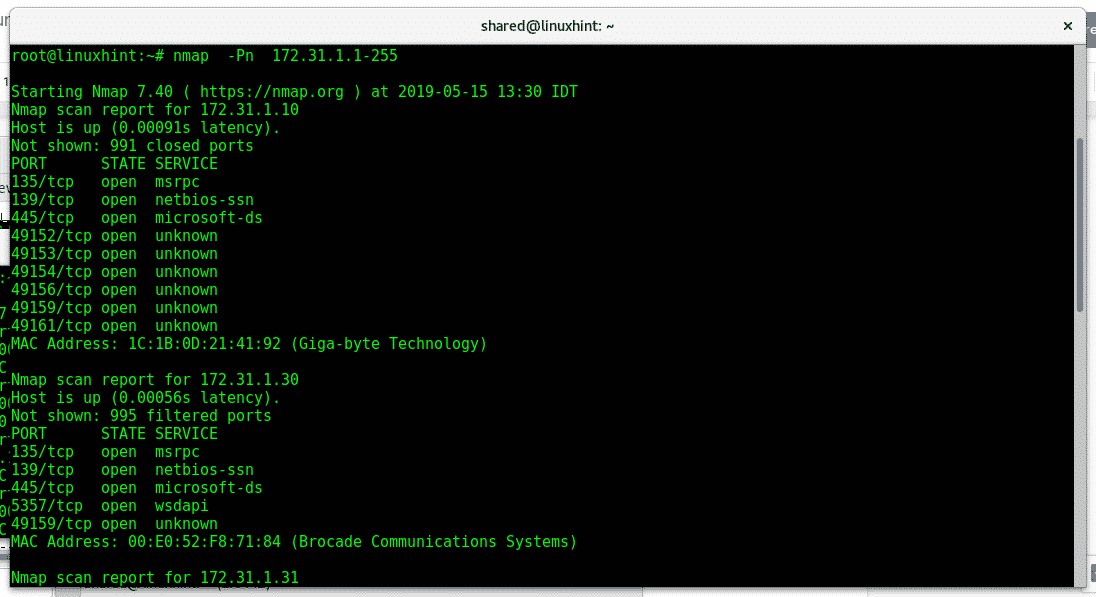

som du kan se, er utgangen lik den forrige skanningen, ingen informasjon om porter.parameteren – pn (ingen ping) vil skanne porter i nettverket eller gitt rekkevidde uten å sjekke om enheten er online, den vil ikke pinge og vil ikke vente på svar. Dette bør ikke kalles ping sweep, men det er nyttig å oppdage verter, i terminaltypen:

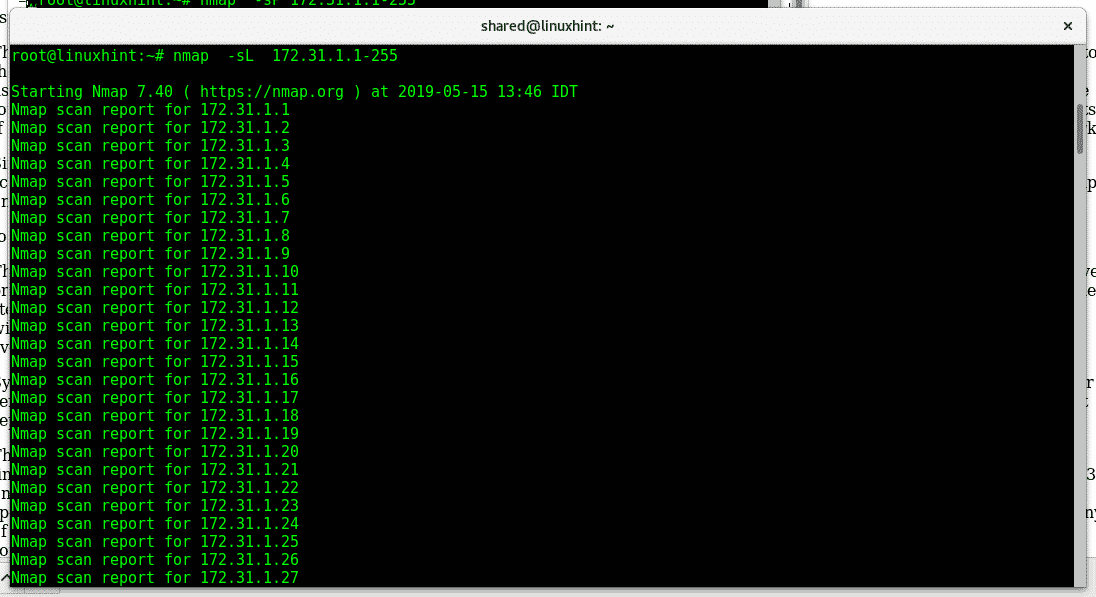

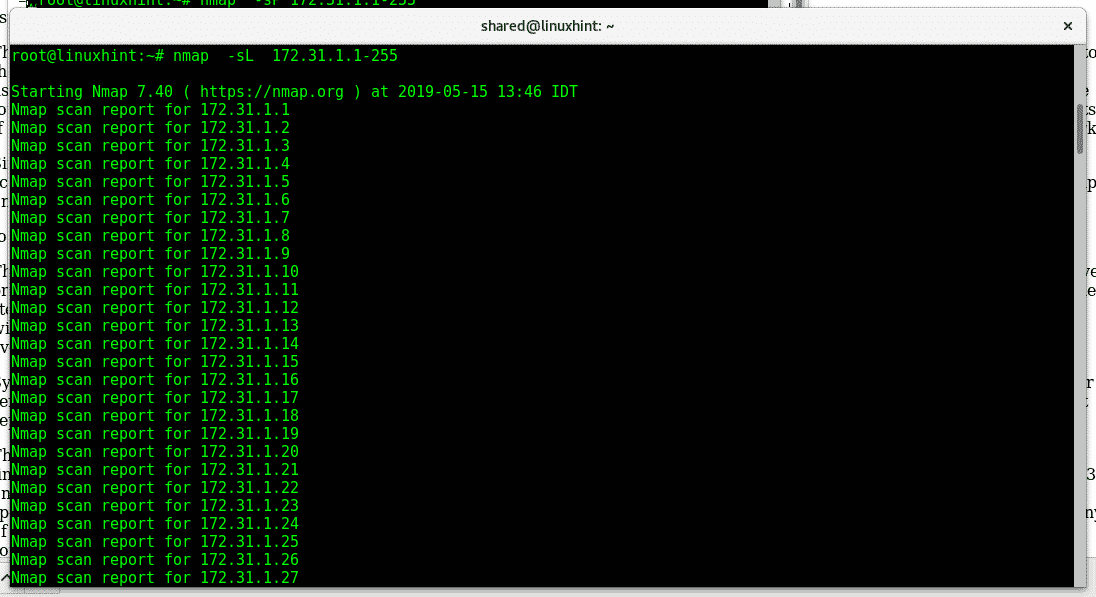

Merk: hvis du vil nmap å skanne hele spekteret av en oktett kan du erstatte 1-255 for wildcard (*).parameteren-Sl (List scan) er den mindre støtende, den oppregner IP-adressene i nettverket og prøver å løse gjennom omvendt DNS-oppslag (løs fra ip til vert) for å vite at vertene er der. Denne kommandoen er nyttig for å skrive ut en liste over verter, i terminaltypen:

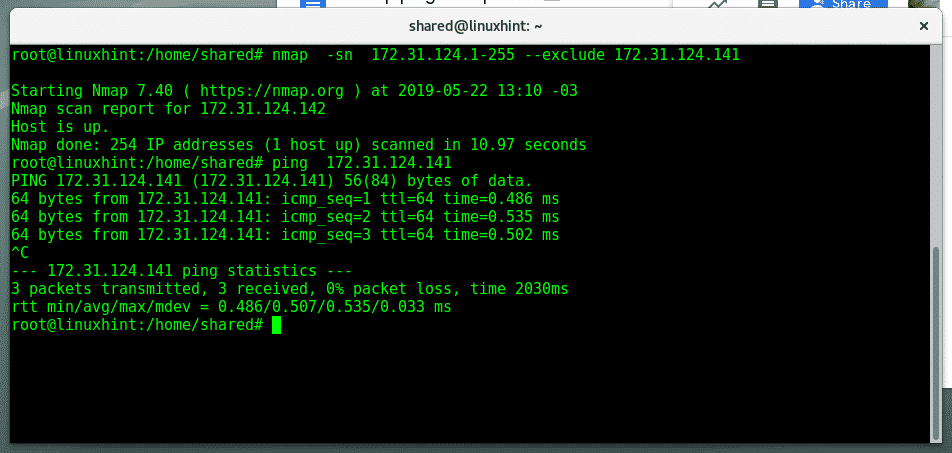

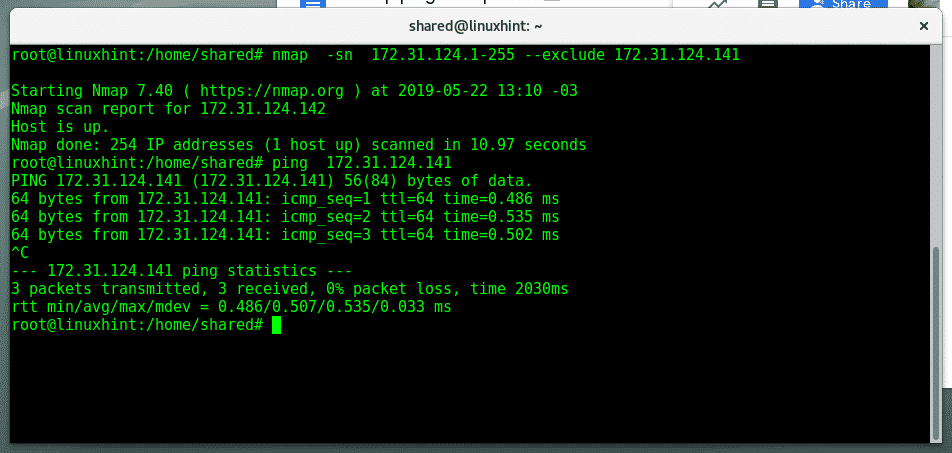

kjør:

i dette nettverket har vi bare to enheter med ip 172.31.124.X, nmap skannet hele nettverket og fant bare en og unntatt den andre i henhold til bestått instruksjon-ekskluder. SOM du ser MED ping-responsen, ER IP 172.31.124.142 tilgjengelig til tross for at den ikke er oppdaget av nmap.

noen av flaggene forklart ovenfor kan kombineres med flagg forklart i forrige tutorial. Siden ping sweep er en ikke-offensiv oppdagelse verktøy, ikke alle flagg kan kombineres siden flagg som brukes for footprinting avhenge eller mer offensive scan flagg.den neste opplæringen i denne serien vil fokusere på nettverksskanning, og vi vil kombinere noen flagg for å prøve å dekke støtende skanninger, for eksempel å sende fragmenterte pakker for å unngå brannmurer ved hjelp av flagget-f tidligere forklart.

jeg håper denne opplæringen var nyttig som en introduksjon til ping sweep, for mer informasjon om Nmap type «man nmap», bør du ha noen forespørsel kontakt oss åpne en billett støtte På LinuxHint Støtte. Følg LinuxHint for flere tips og oppdateringer På Linux.

Leave a Reply